Alerta Global: El FBI y CISA advierten sobre la explotación sistemática de infraestructuras críticas

El pasado 20 de marzo de 2026, el FBI y la CISA emitieron el aviso de seguridad PSA260320, una alerta de alta prioridad que detalla una campaña coordinada de actores de amenazas para vulnerar dispositivos perimetrales (firewalls, VPNs y routers) en sectores estratégicos.

En SecAlly, hemos analizado este documento y la conclusión es clara: los atacantes han dejado de intentar "romper la puerta" y ahora están "robando las llaves" de acceso administrativo mediante vulnerabilidades de día cero (Zero-Day).

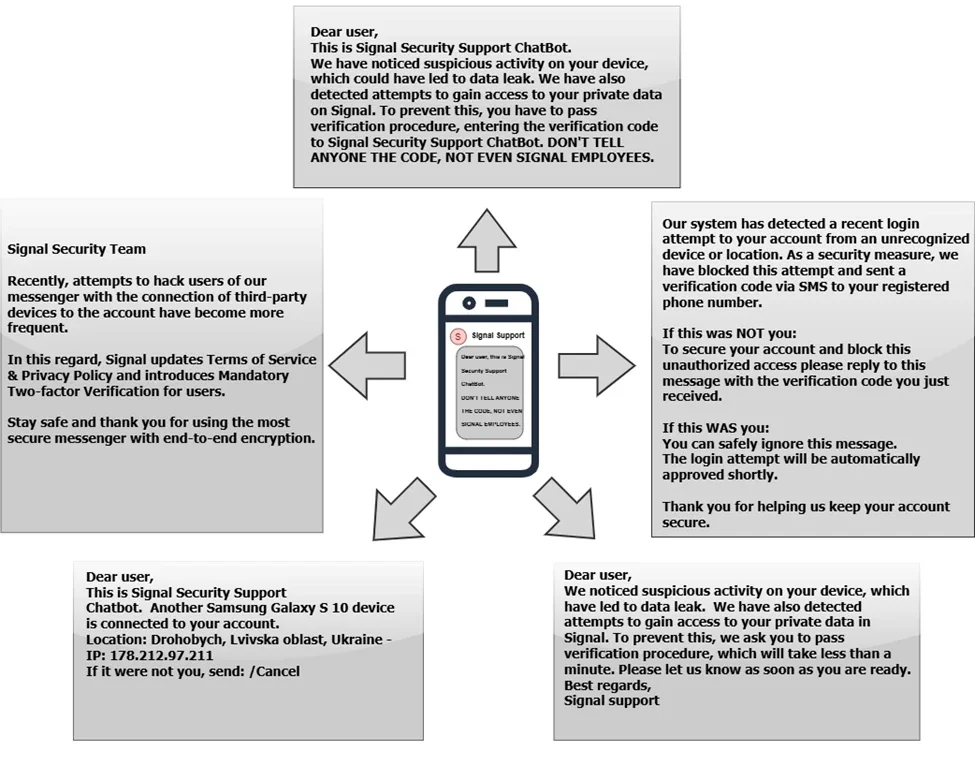

Imagen obtenida del reporte.

La Anatomía de la Alerta: ¿Qué está pasando en los bordes de la red?

El aviso conjunto destaca un cambio táctico en el comportamiento de los grupos de hacking (tanto estatales como criminales). Según el reporte del IC3, las intrusiones actuales no dependen de que un empleado haga clic en un enlace de phishing, sino de debilidades en el hardware que protege la red:

Explotación de Dispositivos de Borde: Los atacantes están enfocando sus esfuerzos en dispositivos que no suelen tener antivirus, como concentradores VPN y firewalls industriales.

Técnicas de "Living off the Land" (LotL): Una vez dentro, los criminales utilizan las propias herramientas legítimas del sistema operativo para moverse lateralmente. Esto hace que su presencia sea virtualmente invisible para los sistemas de monitoreo tradicionales.

Exfiltración Silenciosa: El objetivo principal ya no es cifrar los datos (Ransomware), sino extraer terabytes de información sensible de forma silenciosa para luego extorsionar a las instituciones, tal como hemos visto en los recientes casos de la Fiscalía y el Poder Judicial.

Insight de Experto de SecAlly: La "Invisibilidad" como Arma

Desde el laboratorio de SecAlly, identificamos que esta alerta PSA260320 es el "eslabón perdido" para entender las filtraciones en Nuevo León y Sonora. El mensaje es contundente: La confianza en el hardware de seguridad está en crisis.

Cuando el FBI y CISA mencionan que los atacantes mantienen persistencia durante meses sin ser detectados, se refieren al concepto de Dwell Time (tiempo de permanencia). En muchos de los leaks actuales en México, los atacantes como Eternal han confesado tener acceso desde meses antes de publicar la información. Esto sucede porque las instituciones confían en que su firewall es una barrera total, cuando en realidad, si el firmware está desactualizado, el firewall se convierte en el mejor aliado del hacker.

Protocolo de Respuesta SecAlly frente al PSA260320

Para organizaciones gubernamentales y empresas privadas que gestionan infraestructuras críticas, SecAlly recomienda la implementación inmediata de estas medidas:

Auditoría de Dispositivos de Borde: Realice un inventario de cada VPN y Firewall. Si el fabricante ha lanzado un parche de seguridad en los últimos 30 días y no ha sido aplicado, su red debe considerarse comprometida.

Implementación de MFA "Fisico": El aviso del FBI enfatiza que el segundo factor de autenticación vía SMS ya no es suficiente. Es imperativo migrar a llaves físicas de seguridad o aplicaciones de autenticación robustas.

Análisis de Logs de Tráfico Saliente: No busque solo quién entra, busque quién está sacando datos. Un aumento inusual en el tráfico de salida hacia servicios de almacenamiento en la nube (como Gofile o Mega) es la señal de alerta número uno de una exfiltración en curso.