Ciber-Inteligencia en el Crimen Organizado: La Red de Especialistas del CJNG

La captura de información y el rastreo de objetivos ha evolucionado en las estructuras del Cártel Jalisco Nueva Generación (CJNG). Según investigaciones de la Fiscalía General de la República (FGR) y reportes de inteligencia militar, este grupo ha integrado células de especialistas en tecnología que operan bajo una estructura de "nómina" profesional.

Ya no se trata solo de vigilancia rústica; las autoridades han detectado la contratación de expertos encargados de vulnerar sistemas de comunicación y realizar tareas de espionaje digital que anteriormente solo se atribuían a agencias estatales.

La Estructura de Operación: Salarios y Viáticos

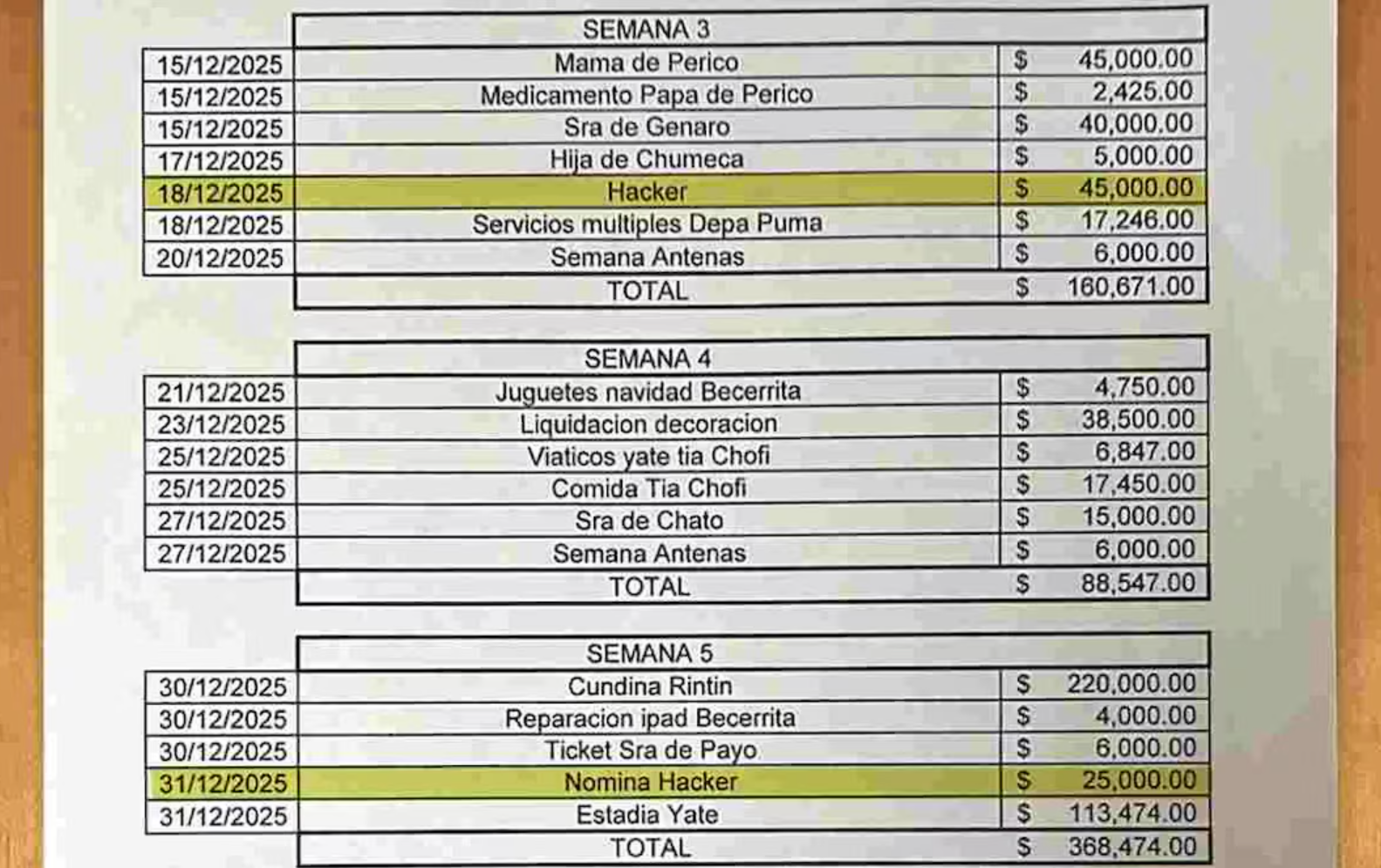

Documento encontrado en las operaciones contra “El Mencho”.

De acuerdo con lo publicado por El Universal, el esquema de reclutamiento del cártel para su brazo tecnológico incluye beneficios que imitan la estructura de una empresa formal:

Financiamiento de Movilidad: El grupo cubre gastos de traslado y hospedaje (viáticos) para que estos especialistas se desplacen a puntos estratégicos donde se requiere intervenir señales o redes locales.

Sueldos Fijos: Se ha documentado el pago de nóminas constantes a ingenieros y técnicos, diferenciándolos de los operativos de campo tradicionales.

Adquisición de Hardware: El financiamiento incluye la compra de equipo especializado de cómputo y antenas para la interceptación de radiofrecuencias.

Tareas Específicas de la Red de Especialistas

Basado en los expedientes de inteligencia, las funciones de estos técnicos se centran en la ventaja estratégica y la protección de sus líderes:

Interceptación de Comunicaciones: Monitoreo de las frecuencias de radio de la Secretaría de Marina (SEMAR) y la Secretaría de la Defensa Nacional (SEDENA) para detectar operativos en tiempo real.

Geolocalización de Rivales: Uso de herramientas digitales para rastrear la ubicación de objetivos de grupos contrarios mediante el análisis de su actividad en red.

Administración de Redes Clandestinas: Como se ha visto en estados como Jalisco y Michoacán, estos especialistas configuran y mantienen las redes de cámaras ocultas (cámaras parásitas) conectadas a sus propios centros de monitoreo.

Insight de Experto: El Reclutamiento de Talento Especializado

Un dato real y alarmante que arrojan las investigaciones es que el reclutamiento no siempre es voluntario ni exclusivamente local. Se han detectado casos donde especialistas en TI han sido coaccionados para trabajar en estas redes, o bien, son atraídos mediante ofertas de trabajo engañosas en empresas de seguridad ficticias.

Este fenómeno demuestra que el crimen organizado en México entiende que la superioridad informativa es tan crítica como la potencia de fuego. Para una empresa o institución en México, esto significa que el adversario ya no es un "hacker" solitario, sino una célula con presupuesto ilimitado dedicada exclusivamente a encontrar vulnerabilidades en sistemas de seguridad pública y privada.

Impacto en la Seguridad Nacional

La existencia de estas células obliga a una reevaluación de los protocolos de ciberseguridad en el país. El riesgo principal es la exfiltración de inteligencia gubernamental: si el crimen organizado logra acceso a bases de datos de personal de seguridad o registros de detenciones, la integridad de los agentes encubiertos y de las investigaciones en curso queda totalmente comprometida.