Alsea, Vitro y Bafar en la mira: La filtración masiva de BePrime sacude al sector corporativo en México

¿Qué sucede cuando la empresa que debe protegerte es la puerta de entrada para los atacantes? El laboratorio de SecAlly ha analizado una de las filtraciones más críticas del año: el compromiso total de BePrime, consultora de ciberseguridad con sede en Nuevo León.

El actor de amenazas dylanmarly ha liberado más de 10 GB de datos sensibles, demostrando que clientes de la talla de Alsea, Grupo Bafar y Vitro podrían tener su infraestructura expuesta debido a fallos en la seguridad de su proveedor.

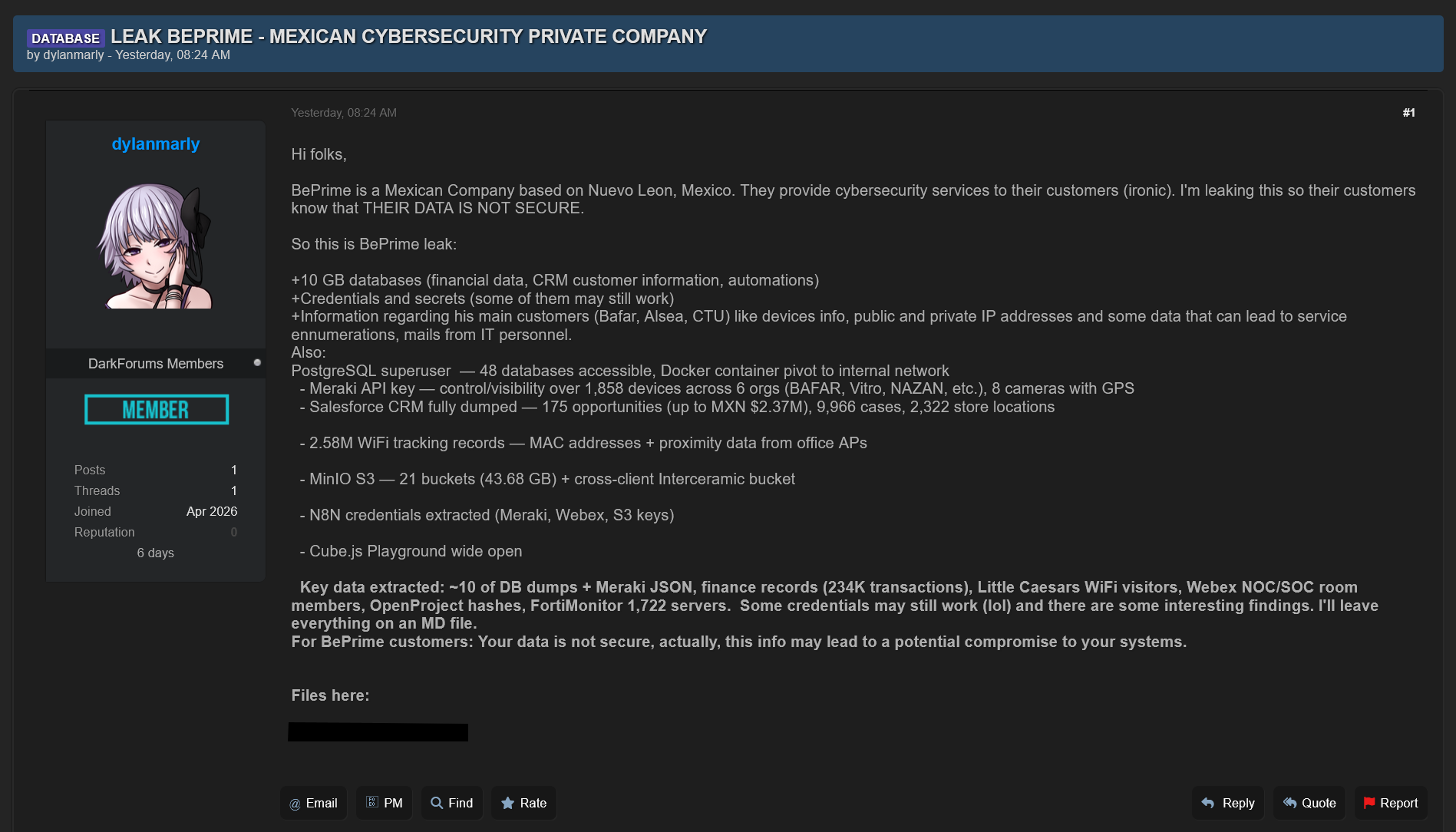

Captura de pantalla del post original donde el actor de amenazas dylanmarly detalla la exfiltración de 10GB de información técnica y financiera de la consultora BePrime, exponiendo la infraestructura de clientes como Alsea, Bafar y Vitro.

Gigantes Expuestos: Los Clientes Identificados

Nuestra investigación del "leak" confirma que la información exfiltrada no se limita a la consultora, sino que se extiende a sus clientes principales. Entre las empresas identificadas en las bases de datos y configuraciones se encuentran:

Alsea: (Operador de Starbucks, Domino’s y Vips) Con exposición de casos de soporte en Salesforce y ubicaciones de tiendas.

Grupo Bafar: Datos de dispositivos de red y visibilidad de infraestructura mediante llaves de API.

Vitro: Compromiso de visibilidad sobre dispositivos perimetrales y cámaras de seguridad.

Interceramic: Filtración de cubetas de almacenamiento (S3) con datos cruzados.

Little Caesars: Se exponen más de 2.5 millones de registros de seguimiento WiFi de visitantes en sus sucursales.

NAZAN (Impuls) y CTU: Información técnica de red y enumeración de servicios.

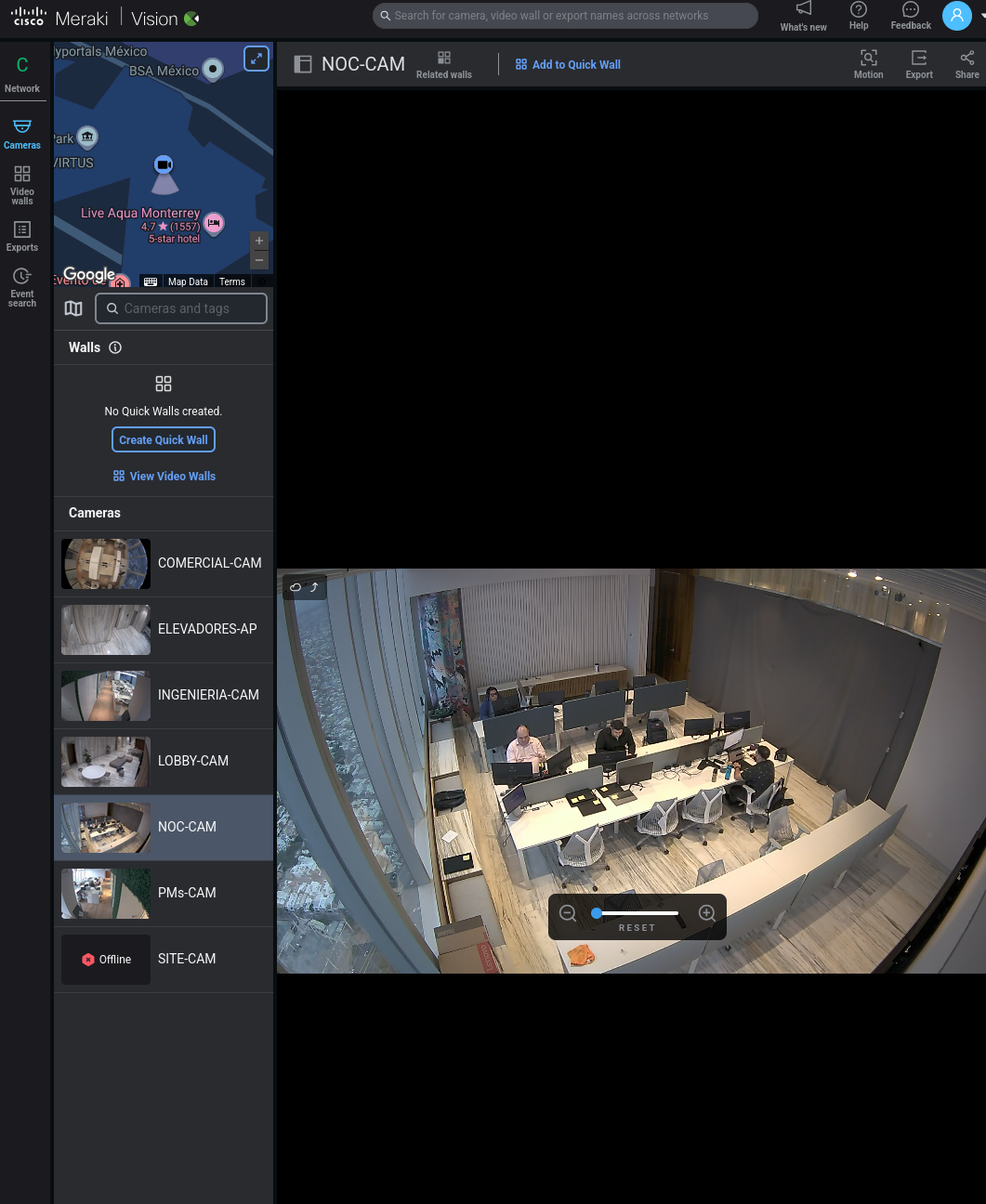

Esta captura de pantalla, recuperada de los archivos exfiltrados por el atacante dylanmarly, es la evidencia definitiva de que las llaves de API de Cisco Meraki filtradas estaban activas y funcionales. Lo que vemos es el panel de control Meraki Vision, una herramienta de grado empresarial que permite la gestión centralizada de cámaras de seguridad en la nube.

El análisis forense de SecAlly destaca tres puntos críticos en esta imagen:

Acceso al Corazón Operativo: La cámara principal, etiquetada como 'NOC-CAM', muestra en tiempo real el Centro de Operaciones de Red (NOC) de la organización. Los atacantes pudieron observar las rutinas de los ingenieros, los horarios de cambio de turno y la disposición física de los equipos de cómputo.

Geolocalización Precisa: El panel lateral integra un mapa de Google Maps que ubica la infraestructura en la zona de Santa María, Monterrey, específicamente en el área de BSA México, colindante con el hotel Live Aqua. Esta información permite a un actor malicioso coordinar ataques físicos o de ingeniería social con una precisión quirúrgica.

Enumeración de la Red de Seguridad: El menú desplegable revela el control sobre múltiples ojos digitales: cámaras en elevadores, ingeniería, lobby y áreas de gerencia de proyectos (PMs).

Anatomía del Desastre: Las "Llaves del Reino"

El atacante no solo extrajo correos; obtuvo el control operativo. Según el manifiesto publicado en Darkforums, el compromiso incluye:

Control de Redes (Meraki): Llaves de API que permiten la visibilidad y control de 1,858 dispositivos y cámaras con GPS de empresas como Bafar y Vitro.

Inteligencia de Negocio (Salesforce): Un volcado completo con 9,966 casos de soporte y detalles financieros de oportunidades de venta que alcanzan los $2.37M MXN.

Acceso a Bases de Datos: Credenciales de superusuario de PostgreSQL con acceso a 48 bases de datos, permitiendo un "pivote" hacia las redes internas de los clientes.

Monitoreo Crítico: Acceso a FortiMonitor, exponiendo el estado y vulnerabilidades de 1,722 servidores.

Insight de Experto de SecAlly: La Fragilidad de la Confianza

Desde la perspectiva de SecAlly, este caso es la definición perfecta de por qué la ciberseguridad no termina en tu propia red. BePrime funcionaba como un concentrador de confianza; al caer ellos, el atacante obtuvo un mapa detallado de las IPs privadas, configuraciones de WiFi y debilidades de sus clientes más grandes.

Este evento se suma a la cadena de ataques que hemos documentado en el estado, como la vulnerabilidad de AccesoNL y el golpe a la Fiscalía de Nuevo León. La lección es clara: tu seguridad es tan fuerte como el más débil de tus proveedores.

¿Qué deben hacer las empresas afectadas?

Si tu organización aparece en los registros de BePrime o utiliza servicios similares, en SecAlly recomendamos:

Rotación Inmediata de API Keys: Especialmente de servicios como Meraki, AWS (S3), Webex y Salesforce.

Auditoría de "Pivoteo": Revisar los logs de acceso de sus redes internas buscando conexiones sospechosas provenientes de los rangos de IP de la consultora.

Revisión de Seguridad WiFi: Dado que se filtraron millones de registros de rastreo de Little Caesars, es vital actualizar los protocolos de autenticación en redes de visitantes.